2021/10/01

非IT部門も知っておきたいサイバー攻撃の最新動向と企業の経営リスク

組織がやめるべき悪い慣行

ところで、CISAとFBIによるこのアドバイザリーが公表された前日の8月30日。組織がやめるべき「悪い慣行」に関しての改訂版がCISAから公表されたので、最後に紹介したい*5。

ランサムウェア攻撃対策の推奨事項としてMFA(多要素認証)の使用について前述したが、多要素認証の「逆」である単一要素認証の使用をやめるべきということが今回の改訂版では追加された。ここでの単一要素認証とは、一般的な低セキュリティの認証方法を示しており、パスワードなどの単一の要素をユーザー名に一致させるだけでアクセスできてしまう状態を示す。

政府機関では主にこの単一要素認証を非常にリスクの高いサイバーセキュリティ慣行であるとしており、多要素認証の欠如は総合的にセキュリティレベルが低いとみなしているため、このアドバイザリーではその点を指摘している。

なお、強力な認証の実装方法については、このアドバイザリーとは別にCISAからガイドが提供されているので、そちらも参照されたい*6。

単一要素認証以外にも、既にサポートが終了したソフトウエアを使用することをやめることや、既知・固定・デフォルトのパスワードや認証情報を使用することをやめることもこのアドバイザリーでは推奨している。これらの「悪い慣行」は、全ての組織で回避する必要があり、重要インフラまたは国家の重要な機能に関連した組織では特に危険なことであるとしている。

また、このアドバイザリーは継続的に更新されており、今後の改訂で追記が想定されるものとしては、「ITネットワークとOTネットワークが混合された状態であることをやめること」「以前に侵害されたシステムをサニタイズせずに利用し続けることをやめること」「全員が管理者権限を持っていることをやめること」といった内容が検討されているところである。

これをやっておけばサイバーセキュリティは完璧だ、というような特効薬はもちろん存在しない。そのため、日々更新されていくサイバー空間における脅威に関する情報を収集し、それらへの対策・対応、そしてITを利用する全てのユーザーの認識やトレーニングなどを継続的にアップデートし続けなくてはならない。

出典

*1 https://us-cert.cisa.gov/ncas/alerts/aa21-243a

*2 https://www.willistowerswatson.com/ja-JP/Insights/2021/06/crb-nl-june-adachi

*3 https://www.willistowerswatson.com/ja-JP/Insights/2021/07/crb-nl-july-adachi

*4 https://www.willistowerswatson.com/ja-JP/Insights/2021/08/crb-nl-august-adachi

*5 https://www.cisa.gov/blog/2021/06/24/bad-practices

*6 https://www.cisa.gov/sites/default/files/publications/CISA_CEG_Implementing_Strong_

Authentication_508_1.pdf

本連載執筆担当:ウイリス・タワーズワトソン Cyber Security Advisor, Corporate Risk and Broking 足立 照嘉

非IT部門も知っておきたいサイバー攻撃の最新動向と企業の経営リスクの他の記事

おすすめ記事

-

リスク対策.com編集長が斬る!今週のニュース解説

毎週火曜日(平日のみ)朝9時~、リスク対策.com編集長 中澤幸介と兵庫県立大学教授 木村玲欧氏(心理学・危機管理学)が今週注目のニュースを短く、わかりやすく解説します。

2025/04/01

-

-

-

-

-

全社員が「リスクオーナー」リーダーに実践教育

エイブルホールディングス(東京都港区、平田竜史代表取締役社長)は、組織的なリスクマネジメント文化を育むために、土台となる組織風土の構築を進める。全役職員をリスクオーナーに位置づけてリスクマネジメントの自覚を高め、多彩な研修で役職に合致したレベルアップを目指す。

2025/03/18

-

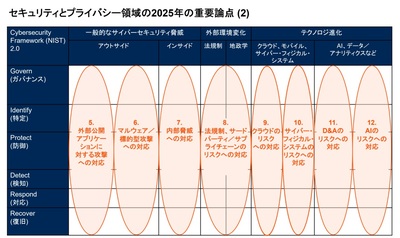

ソリューションを提示しても経営には響かない

企業を取り巻くデジタルリスクはますます多様化。サイバー攻撃や内部からの情報漏えいのような従来型リスクが進展の様相を見せる一方で、生成 AI のような最新テクノロジーの登場や、国際政治の再編による世界的なパワーバランスの変動への対応が求められている。2025 年のデジタルリスク管理における重要ポイントはどこか。ガートナージャパンでセキュリティーとプライバシー領域の調査、分析を担当する礒田優一氏に聞いた。

2025/03/17

-

-

-

なぜ下請法の勧告が急増しているのか?公取委が注視する金型の無料保管と下請代金の減額

2024年度は下請法の勧告件数が17件と、直近10年で最多を昨年に続き更新している。急増しているのが金型の保管に関する勧告だ。大手ポンプメーカーの荏原製作所、自動車メーカーのトヨタや日産の子会社などへの勧告が相次いだ。また、家電量販店のビックカメラは支払代金の不当な減額で、出版ではKADOKAWAが買いたたきで勧告を受けた。なぜ、下請法による勧告が増えているのか。独占禁止法と下請法に詳しい日比谷総合法律事務所の多田敏明弁護士に聞いた。

2025/03/14

![2022年下半期リスクマネジメント・BCP事例集[永久保存版]](https://risk.ismcdn.jp/mwimgs/8/2/160wm/img_8265ba4dd7d348cb1445778f13da5c6a149038.png)

※スパム投稿防止のためコメントは編集部の承認制となっておりますが、いただいたコメントは原則、すべて掲載いたします。

※個人情報は入力しないようご注意ください。

» パスワードをお忘れの方