2021/06/29

テレワーク時代のデジタルBCP基礎講座

今後、Society 5.0の実現に向けて、5G/6Gの本格利用やコネクテッドカーの普及、空飛ぶタクシー、スマートシティなど未来社会に向け開発が進んでいく。例に挙げた医療や農業のように、あらゆるものがつながり自動化されていくであろう。そうなると、不正アクセスやマルウェア感染のターゲットが増えることになる。Society 5.0の実現に向けたシステムを設計していく上で、セキュリティは欠かせない。セキュリティなしには、社会インフラの維持、人権、人命の保護など、基本的なことが満たせなくなる。

バリュークリエイションプロセス(サプライチェーン)全体で、関わる組織、人が、セキュリティをデジタルプラットフォームとして捉え、当たり前のように、あらゆるシステムにおいてSecurity By Designを行っていくことが求められるだろう。

また、現在、大手企業ではあらゆるもの(人、デバイス、アプリケーション、ネットワーク)が攻撃にさらされ信用しきることはできないという前提のもと、企業のインフラネットワークにゼロトラストセキュリティの考え方を適用する動きが盛んになっている。Society 5.0のシステムにおいても、クラウドやIoT機器はインターネットに直接さらされることになり、複雑性も増していくため、リスクに対応するためにゼロトラストセキュリティの考え方を適用していくべきであると考える。ゼロトラストセキュリティの参考文献としてNIST(National Institute of Standards and Technology:アメリカ国立標準技術研究所)が発行しているSP 800-207 Zero Trust Architectureがある。ここでは、理念として7つの考え方※でまとめている。

(1)すべてのデータソースとコンピューティングサービスをリソースとみなす

(2)ネットワークの場所に関係なく、すべての通信を保護する

(3)企業リソースへのアクセスは、セッション単位で付与する

(4)リソースへのアクセスは、クライアントアイデンティティ、アプリケーション/サービス、リクエストする資産の状態、その他の行動属性や環境属性を含めた動的ポリシーにより決定する

(5)すべての資産の整合性とセキュリティ動作を監視し、測定する

(6)すべてのリソースの認証と認可を動的に行い、アクセスが許可される前に厳格に実施する

(7)資産、ネットワークインフラストラクチャ、通信の現状について可能な限り多くの情報を収集し、セキュリティ態勢の改善に利用する

(1)のコンピューティングサービスをSociety 5.0のシステムを構成するクラウドやIoT機器、パソコンやネットワークに置き換えて考えれば、自ずと何を考えなければならないのかが見えてくる。(2)は暗号化や改ざんチェック、(3)は通信するたびにアクセスを認可する仕組み、(4)や(6)はクラウドやIoT機器など、さまざまなリソースの状態・状況を把握し、アクセス認可の判断材料にする仕組み、(5)や(7)は、さまざまなリソースからできるだけ多くの情報を集め、セキュリティ状態の維持・改善に役立てる仕組みと捉えることができる。その求められる仕組みを実現するには、ソフトウェアBOM(IoT機器のソフトウェア部品表)の管理や資産の可視化、PKI(Public Key Infrastructure:公開鍵暗号基盤)、ネットワーク監視やSIEM(Security Information and Event Management:セキュリティ情報およびイベント管理)などの技術が役に立つであろう。

そして、巨大化、複雑化していくオープンなネットワークシステムは、セキュリティ人財の不足という課題にもつながるため、社会システムだけでなくセキュリティ自体も、設計から運用に至るまでAIの活用や自動化といった改革を進めていく必要がある。

セキュリティを含むリスク管理は経営の一部であり、DX(Digital Transformation)の推進やSDGs(Sustainable Development Goals:持続可能な開発目標)の実現を行う上で必須のものであると同時に、社会から信頼(トラスト)を得るための重要なファクターとなる。

※

邦訳:PwCコンサルティング合同会社

NIST SP800-207 「ゼロトラスト・アーキテクチャ」より抜粋

https://www.pwc.com/jp/ja/knowledge/column/awareness-cyber-security/assets/pdf/zero-trust-architecture-jp.pdf

テレワーク時代のデジタルBCP基礎講座の他の記事

- Society 5.0時代に考慮すべき事業継続のためのセキュリティ

- 重要インフラや製造業を襲うサイバー攻撃

- サイバー攻撃対策をBCPとして捉える

- DX推進と事業継続を支えるセキュリティの考え方

- 社会情勢の変化に便乗したサイバー攻撃

おすすめ記事

-

リスク対策.com編集長が斬る!今週のニュース解説

毎週火曜日(平日のみ)朝9時~、リスク対策.com編集長 中澤幸介と兵庫県立大学教授 木村玲欧氏(心理学・危機管理学)が今週注目のニュースを短く、わかりやすく解説します。

2025/04/01

-

-

-

-

-

全社員が「リスクオーナー」リーダーに実践教育

エイブルホールディングス(東京都港区、平田竜史代表取締役社長)は、組織的なリスクマネジメント文化を育むために、土台となる組織風土の構築を進める。全役職員をリスクオーナーに位置づけてリスクマネジメントの自覚を高め、多彩な研修で役職に合致したレベルアップを目指す。

2025/03/18

-

ソリューションを提示しても経営には響かない

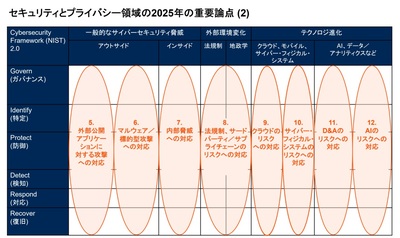

企業を取り巻くデジタルリスクはますます多様化。サイバー攻撃や内部からの情報漏えいのような従来型リスクが進展の様相を見せる一方で、生成 AI のような最新テクノロジーの登場や、国際政治の再編による世界的なパワーバランスの変動への対応が求められている。2025 年のデジタルリスク管理における重要ポイントはどこか。ガートナージャパンでセキュリティーとプライバシー領域の調査、分析を担当する礒田優一氏に聞いた。

2025/03/17

-

-

-

なぜ下請法の勧告が急増しているのか?公取委が注視する金型の無料保管と下請代金の減額

2024年度は下請法の勧告件数が17件と、直近10年で最多を昨年に続き更新している。急増しているのが金型の保管に関する勧告だ。大手ポンプメーカーの荏原製作所、自動車メーカーのトヨタや日産の子会社などへの勧告が相次いだ。また、家電量販店のビックカメラは支払代金の不当な減額で、出版ではKADOKAWAが買いたたきで勧告を受けた。なぜ、下請法による勧告が増えているのか。独占禁止法と下請法に詳しい日比谷総合法律事務所の多田敏明弁護士に聞いた。

2025/03/14

![2022年下半期リスクマネジメント・BCP事例集[永久保存版]](https://risk.ismcdn.jp/mwimgs/8/2/160wm/img_8265ba4dd7d348cb1445778f13da5c6a149038.png)

※スパム投稿防止のためコメントは編集部の承認制となっておりますが、いただいたコメントは原則、すべて掲載いたします。

※個人情報は入力しないようご注意ください。

» パスワードをお忘れの方