エネルギー産業におけるサイバー攻撃対策の現状

Tripwire / ICS Security in the Energy Industry - A Survey of IT and OT Security Professionals at Energy, Oil and Gas Companies

合同会社 Office SRC/

代表

田代 邦幸

田代 邦幸

自動車メーカー、半導体製造装置メーカー勤務を経て、2005年より複数のコンサルティングファームにて、事業継続マネジメント(BCM)や災害対策などに関するコンサルティングに従事した後、独立して2020年に合同会社Office SRCを設立。引き続き同分野のコンサルティングに従事する傍ら、The Business Continuity Institute(BCI)日本支部事務局としての活動などを通して、BCMの普及啓発にも積極的に取り組んでいる。一般社団法人レジリエンス協会 組織レジリエンス研究会座長。BCI Approved Instructor。JQA 認定 ISO/IEC27001 審査員。著書『困難な時代でも企業を存続させる!! 「事業継続マネジメント」実践ガイド』(セルバ出版)

田代 邦幸 の記事をもっとみる >

X閉じる

この機能はリスク対策.PRO限定です。

- クリップ記事やフォロー連載は、マイページでチェック!

- あなただけのマイページが作れます。

近年、発電所や送電網など重要なエネルギーを担う社会インフラが、サイバー攻撃の主要なターゲットのひとつとして注目されている。実際に2015年および 2016年には、ウクライナの電力会社のPCが乗っ取られて遠隔操作されて大規模停電が発生しており、既に現実的な脅威となっている(注1)。また2018年3月には、米国のコンピューター緊急事態対応チーム(United States Computer Emergency Readiness Team; US-CERT)から、安全保障省(Department of Homeland Security; DHS)と連邦捜査局(Federal Bureau of Investigation; FBI)との連名で、エネルギーなどのインフラを標的としたロシア政府のサイバー活動に関する警告が発行された(注2)。

情報セキュリティサービスプロバイダーの Tripwire 社は、このような背景を踏まえて同年3月にエネルギー産業におけるセキュリティ担当者を対象としてアンケート調査を実施し(注3)、4月にその結果を発表した。調査結果は報告書ではなく 11 ページのスライドにまとめられ、SlideShare(注4)というサービスを使って公開されている。

スライドのタイトルは「ICS Security in the Energy Industry - A Survey of IT and OT Security Professionals at Energy, Oil and Gas Companies」となっている。ここで「ICS」とは industrial control systems(産業用制御システム)の略であり、電力などのエネルギー産業だけでなく工場やビルなどで用いられている様々な制御システムを幅広く含む用語である。またサブタイトルに「IT and OT Security Professionals」とあるが、これは調査対象に IT セキュリティだけでなく運用技術セキュリティ(operational technology secutity)の担当者が含まれていることを示す。

調査結果によると、回答者の 91%は ICSに対するサイバー攻撃の発生を懸念しており、その結果として運用停止(およびそれによる顧客側の操業停止)、情報漏えい、企業のレピュテーションの低下、従業員の安全、インフラに対する物理的被害、および罰金など様々な影響が発生するおそれがあると考えられている。しかしながらICSのセキュリティに対する投資が適切だと考えている回答者は 65%にとどまっている。

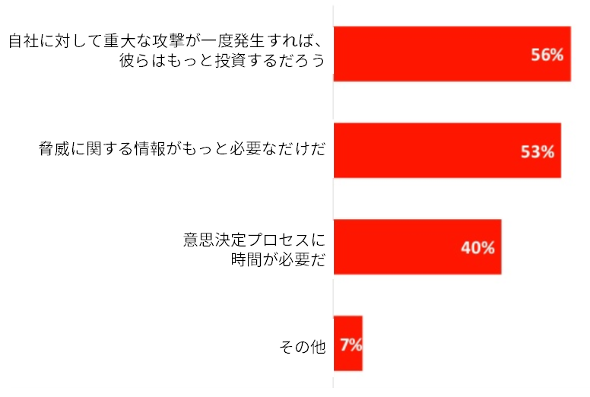

図1は自社がICSセキュリティに十分投資するためには何が必要だと思うかを尋ねた結果であるが、回答者の 56% が「自社に対して重大な攻撃が一度発生すれば、彼らはもっと投資するだろう」と回答している。Tripwire社のvice president の一人である Tim Erlin氏が指摘しているとおり「半分以上(の企業)は重要なインフラに対して適切に投資する前に、攻撃されるのを待っている」という憂慮すべき事態である。(注5)

前述の回答結果は、ICSに対するサイバー攻撃リスクの分かりにくさや、セキュリティ担当者と経営層との間でリスクに対する認識度合いにギャップがあることを示唆していると思われる。

かつて本連載で紹介させていただいた Accentureによる報告書でも、送配電システムに対するサイバー攻撃のリスクの増加や攻撃態様の多様化が指摘されている(注6)。今回紹介した調査は米国企業によって行われたものであり、調査対象に日本企業が含まれているかどうかは不明であるが、日本においてインフラを担っておられる企業各社においても、ICSに対して十分なセキュリティ対策が講じられることを期待したい。

■ 報告書本文の入手先(スライド11ページ)

https://www.tripwire.com/state-of-security/ics-security/70-percent-energy-security-pros-fear-digital-attacks-produce-catastrophic-failure/

注1) 参考記事: WIRED『電力会社のPCがハッカーに乗っ取られる決定的瞬間──サイバー攻撃で大停電が起きたウクライナでカメラが捉えた(動画あり)』 https://wired.jp/2017/07/27/video-hackers-take-over-power-grid-computer/

注2) Alert (TA18-074A): Russian Government Cyber Activity Targeting Energy and Other Critical Infrastructure Sectors(https://www.us-cert.gov/ncas/alerts/TA18-074A)

注3)調査そのものは調査会社のDimensional Research社(https://dimensionalresearch.com/)に委託されている。

注4)https://www.slideshare.net/

注5) 原文は次のとおり: It's concerning that more than half would wait for an attack to happen before investing properly given what's at stake with critical infrastructure.

注6)「スマート・グリッドを実現するために必要なレジリエンス」(http://www.risktaisaku.com/articles/-/4044)(2017/10/31)

(了)

![2022年下半期リスクマネジメント・BCP事例集[永久保存版]](https://risk.ismcdn.jp/mwimgs/8/2/160wm/img_8265ba4dd7d348cb1445778f13da5c6a149038.png)

※スパム投稿防止のためコメントは編集部の承認制となっておりますが、いただいたコメントは原則、すべて掲載いたします。

※個人情報は入力しないようご注意ください。

» パスワードをお忘れの方