2015/05/25

誌面情報 vol49

特定個人情報の取扱(取得・保管・利用・移送・廃棄)における注意点と情報セキュリティ対策

講師:株式会社アイテクノ 取締役副社長 打川和男氏

マイナンバーと特定個人情報

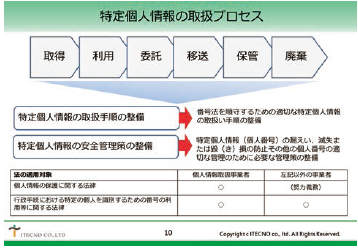

マイナンバー制度では、個人番号関係事務実施者にあたる事業者に対し、特定個人情報の取得・利用・委託・移送・保管廃棄を適切に行うことを求めています。

まず、マイナンバー(個人番号)と特定個人情報の関係ですが、マイナンバーとは国民に付与される個人番号を示します。個人番号が記載された情報が特定個人情報になります。例えば、給与所得の源泉徴収票や健康保険・厚生年金保険被保険者資格取得届等、また個人番号をメモした紙やノートなども特定個人情報になります。

取得

マイナンバー制度では、まず特定個人情報の取得のために、従業員などへの利用目的の通知または公表をしないといけません。これは法律で要求されている義務です。今年10月からマイナンバーが国民に付与されますが、その時点まで待つ必要はありません。今日やっても明日やってもいいわけです。

マイナンバーの取得について注意が必要なのは、特に従業者以外からの取得の際(個人事業主など)に、安易にメールで受け取るような方法です。担当者がメールで受け取り、メールボックスにメールを残したままの状態では、ウイルス感染してデータ流出する危険性が簡単に予想できます。適正な取得方法を決めて、それ以外の方法を禁止するマニュアルを作製する必要があります。

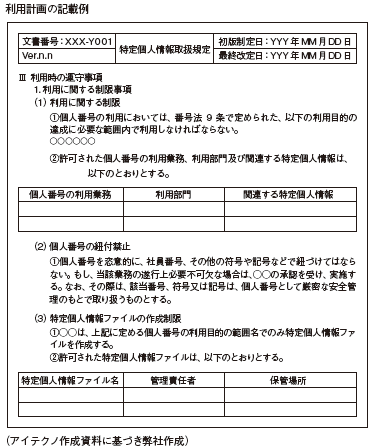

利用

利用については、番号法の第9条によって利用方法が制限されています。セキュリティ上で不可欠なのは個人番号関係事務実施者と実施者以外が意図せずにやってしまう不適切な取扱いの対策と、実施者とそれ以外の者による意図的な不正利用の対策となります。

事業者には従業員の監督が義務づけられています。意図しないリスクを低減するために従業員への教育訓練や研修を徹底し、意図的な不正利用によるリスクを低減するために従業者を監督します。

ただし、個人を直接監視しろとだけ言っているわけではありません。当該プロセスとして、システムのアクセスログの監視を行うことや業務監査などを定期的に行い業務の適正化を評価することでも、法の定める従業者の監督を行う手段として考えられます。また、不正な持ち出しや意図しない参照を防ぐための物理的な対策として、個人番号関係事務を実施する部門をセキュリティエリアに移動させ、入退室管理を行うことや、そのようなことが不可能な場合は、フロアーをパーテーションで仕切ることなどが考えられます。あわせて、小規模の組織であれば、席替えを行ったり、のぞき見されないようにパソコン画面にセキュリティフィルターを貼ることなども立派な物理的な対策です。リスクは「0」にならないので、受容可能になるまでリスクを下げるのが安全管理策の考え方です。

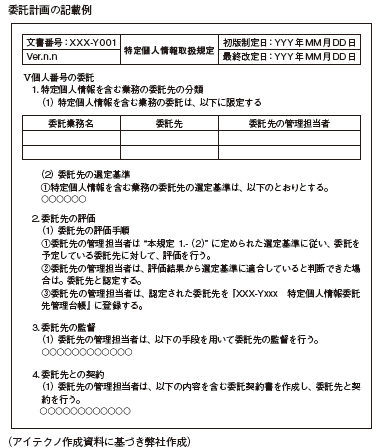

委託

委託のポイントは3つ。「委託先の評価・選定基準の策定と実施」「機密保持や安全管理義務を含んだ契約締結」「取引状況の把握手順の確立と実施」です。まず特定個人情報を含む業務の委託先はどこか整理する必要があります。業務を整理して委託先を特定し、誰が管理するのか明確にします。新しい委託先と契約する時には、きちんと事前評価をして、責任者の承認を受けなくてはなりません。

委託先に求めるのは、情報セキュリティの管理手順の策定状況と特定個人情報の取扱いルールや制度、そして従業員への周知とこれらの確実な実施です。法律上は、委託先の安全管理が自社が本来実施するべき同等レベルであることを要求しています。

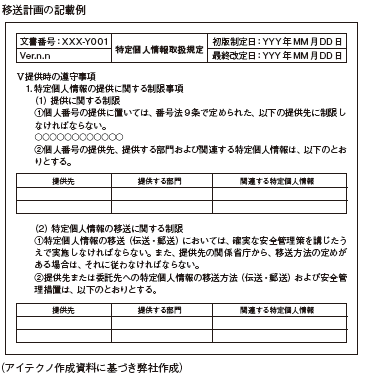

移送

次は特定個人情報の移送です。特定個人情報の移送においては確実な安全対策を講じた上で実施しなくてはなりません。また、提供先の関係書省庁から提出方法(移送の方法)の定めがあった場合はそれに従わなくてはなりません。要求があったらそれに従い、ない場合は、提供先や委託先への安全な移送方法を定める必要があります。また、

特に委託先とのやり取りにおいては、送る側だけではなく受け取る側としての対策も考えないといけません。

最も起こりえるトラブルが誤送信でしょう。ヒューマンエラーが原因なので、発生の可能性は比較的高いと考えられます。移送における情報セキュリティインシデントの第1位が誤送信であり、次は移送中の紛失。続いてデータの盗聴です。対策としては特定個人情報の宛先のセカンドチェックやデータの暗号化とパスワードによる保護、施錠できる搬送容器や封緘、目隠しシールを使用することや、親展扱いやセキュリティ宅配便をつかうなどの方法もあります。

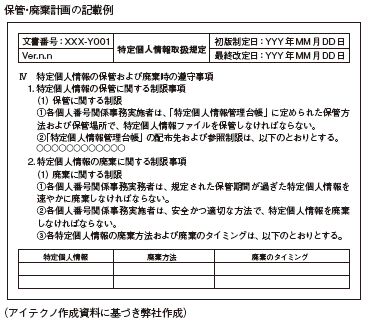

保管と廃棄

保管と廃棄のリスクは、紛失・盗難、外部からの不正アクセス、コンピュータウィルスの感染、廃棄物からの情報漏洩などが考えられます。ガイドラインからするとデータの廃棄は物理的に復旧できないようにするところまで義務になります。

不正アクセスの原因は多くがヒューマンエラーです。自分にしか分からない番号であるはずのパスワードですが、実際は、推測可能なぜい弱なものが多く利用されています。最近のサイバー攻撃は技術的な進歩よりも人間の隙を突いてきます。例えば、人事課に履歴書が添付されたメールが送られてきて、それを開いた瞬間に乗っ取られる。これは高度なテクニックではありません。教育を受けていない人が開いてしまうのです。

また、最近多いのが社員のアドレスを利用し、送付される「なりすまし」メールです。そこで提示したリンク先に現在のIDとパスを入れて、新しいパスを入力してくださいと、うまい文章で誘導する。従業員は業務で使っている実際のアドレスなので判断がつかないため、入力してしまい、重要な情報を不正に取得されてしまったなどのケースです。さらに、お酒の席で、相手を確認せずに名刺を不用意に渡してしまったら、その名刺がそのような「なりすまし」のメールで利用されたケースも出ています。特に、特定個人情報を取り扱うシステムがネットワークで利用されており、またそのネットワークが外部のネットワークに接続されている場合は、そのようなセキュリティ上のリスクについても対策を考える必要があります。

最後に緊急事態の対応です。一次対応者、二次対応者と最終対応者の責任と権限を明確にして体制を整えておく必要があります。

誌面情報 vol49の他の記事

おすすめ記事

-

リスク対策.com編集長が斬る!今週のニュース解説

毎週火曜日(平日のみ)朝9時~、リスク対策.com編集長 中澤幸介と兵庫県立大学教授 木村玲欧氏(心理学・危機管理学)が今週注目のニュースを短く、わかりやすく解説します。

2025/04/01

-

-

-

-

-

全社員が「リスクオーナー」リーダーに実践教育

エイブルホールディングス(東京都港区、平田竜史代表取締役社長)は、組織的なリスクマネジメント文化を育むために、土台となる組織風土の構築を進める。全役職員をリスクオーナーに位置づけてリスクマネジメントの自覚を高め、多彩な研修で役職に合致したレベルアップを目指す。

2025/03/18

-

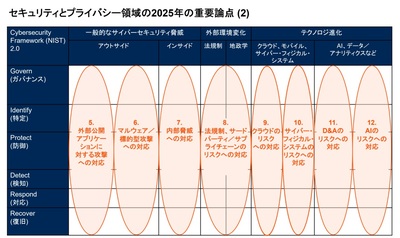

ソリューションを提示しても経営には響かない

企業を取り巻くデジタルリスクはますます多様化。サイバー攻撃や内部からの情報漏えいのような従来型リスクが進展の様相を見せる一方で、生成 AI のような最新テクノロジーの登場や、国際政治の再編による世界的なパワーバランスの変動への対応が求められている。2025 年のデジタルリスク管理における重要ポイントはどこか。ガートナージャパンでセキュリティーとプライバシー領域の調査、分析を担当する礒田優一氏に聞いた。

2025/03/17

-

-

-

なぜ下請法の勧告が急増しているのか?公取委が注視する金型の無料保管と下請代金の減額

2024年度は下請法の勧告件数が17件と、直近10年で最多を昨年に続き更新している。急増しているのが金型の保管に関する勧告だ。大手ポンプメーカーの荏原製作所、自動車メーカーのトヨタや日産の子会社などへの勧告が相次いだ。また、家電量販店のビックカメラは支払代金の不当な減額で、出版ではKADOKAWAが買いたたきで勧告を受けた。なぜ、下請法による勧告が増えているのか。独占禁止法と下請法に詳しい日比谷総合法律事務所の多田敏明弁護士に聞いた。

2025/03/14

![2022年下半期リスクマネジメント・BCP事例集[永久保存版]](https://risk.ismcdn.jp/mwimgs/8/2/160wm/img_8265ba4dd7d348cb1445778f13da5c6a149038.png)

※スパム投稿防止のためコメントは編集部の承認制となっておりますが、いただいたコメントは原則、すべて掲載いたします。

※個人情報は入力しないようご注意ください。

» パスワードをお忘れの方