求められるサイバー攻撃対処能力

ASERT アーバー・セキュリティ・エンジニアリング&レスポンス・チーム ブログより転載

2016/11/17

ASERT アーバー・セキュリティ・エンジニアリング&レスポンス・チーム ブログ

現時点のサイバー空間における脅威主体について、筆者がサイバー空間利用における様々な防衛活動を通じて得られた状況認識を紹介する。

①新技術や応用技術(科学技術、医療等)の発展を任務とする機関・団体及びそれと近い関係にある組織が、特定の対象組織の内部にある重要情報を窃取する。様々な国で、国家の発展と近代化のために具体的かつ詳細な計画(工程)が組み立てられ、それに基づく予算配分の中で各種事業が推進されている。

しかし、そのすべてが計画通りに進むわけではない。技術開発や研究に関する事業は、必ずしも確実に成功することは限らないためである。諸外国の中で、法より国家権力が強い国は、国家としての意思が強く働く傾向にあるため、国家の発展の基盤の一つである新技術や応用技術の事業を確実に推進させようとする。

そこで、目標に達成する見込みが薄くなった現場は、不正手段による事業の推進を図ろうと、同種の技術研究や研究を先行している他(国)の組織の内部情報を窃取しようとする。

その手段の一つに、サイバー攻撃がある。中には、自分自身の成果物をより素晴らしいものにするためにサイバー攻撃による情報窃取を行う者も存在する。

②軍内部のサイバー戦略・戦術の開発・推進を任務とする機関・組織が、敵対する国の軍の行動能力や規模を把握する。敵対する国の軍事力を事前に正確に把握することは、国を守る任務を持つ軍としては至極当然の行いである。

最近、コストが嵩(かさ)み易い軍事兵器の一部に、ライフサイクルを含むコストと開発期間を削減する効果が期待されるCOTS(棚から出してすぐに使える市販品)が積極的に利用されている。

また、情報のデジタル化とネットワーク化による情報利用が進んだ軍事技術の発展により、旧来の火力や機械力のみでは軍事力を適切に測れなくなってきている。そのため、敵対する国の軍事力を把握しようとする場合、必然的にそのCOTSを提供する民間の防衛企業も諜報対象になってきている。

③国内の治安や統制を任務とする組織が、テロリストや(国内の)不法分子を支援する組織の行動情報や内部情報を傍受する。最近の海外テロリストや国内の不法分子は、メンバ間のやり取りや同調者を獲得するために積極的にサイバー空間を利用するようになっている。

これまで、テロ対策や治安を任務とする当局は、監視対象の者たちの行動追跡や電話でのやり取りを傍受することにより、テロ活動を未然に防ぐ努力してきたが、サイバー空間を利用するテロリストや不法分子に対しては、サイバー空間で利用しているアカウント等が監視対象であるかどうかを識別する必要がある。

しかしながら、監視対象が秘匿技術を使用していた場合、当局は識別することが非常に難しくなる。そこで、国家の意思が強く働く傾向にある国の一部では、テロリスや不法分子だけでなく、国外から支援している可能性のある組織に対しても、サイバー攻撃等の不正手段を行使して、それぞれの内部情報を取得しようとしている。

④マフィアやギャング或いはそれ近い関係にある組織が、不特定多数或いは特定の相手から経済的利得を得る。マフィアやギャングは、不法な手段による経済的利益を得ているとされている。

最近の経済活動の一部がサイバー空間で行われるようになったことを受けて、マフィアやギャングが、不特定多数の個人や組織をターゲットにしたサイバー攻撃による金銭搾取を行うようになってきている。

その手口は年々高度化及び複雑化しているが、現在、国内外で大きな問題となっているのは、ランサムウェア(感染によりコンピュータシステムへのアクセスを制限させ、この制限を解除させるたに被害者に身代金を支払うように要求するマルウェア)であり、多くの種類が存在している。

最近、その一部が、有名なギャング集団による組織的犯行であることが明らかとなった。すでにマフィアやギャングが関与していと見られるサイバー犯罪は、ビジネスモデル化されていると見られている。

⑤強い不満や不安を持つ若年層が、鬱憤晴らし、特定の思想や信条、或いは何かしらの報酬を得るために行う。

最近のOECD(経済協力開発機構)の調査によると、貧富の格差が過去最大水準になるとともに、貧困層の拡大が急速に進んでいるとしている。

筆者が行っているサイバー空間における動向リサーチから得られる状況の一部で、OECDの調査結果に符合していると感じられるものがある。サイバー攻撃を仕掛けようと集まるコミュテニィフォーラムの一部で、自身が置かれている生活環境や社会環境に対する強い不満や不安を訴えるメッセージを書き込む若年が多くなっているところである。

そのような者たちほど、主要なマスメディアやソーシャルメディアが流す情報に強い影響を受け、特定の思想や信条に同調した格好で、サイバー攻撃に加担しようとする姿勢が強くみられる。或いは、何かしらの事情で、金銭獲得を目的としたサイバー攻撃に手を染めている者も存在している。

民間企業からみたサイバー攻撃は、一見すると同様なタイプの手法や手口が確認されるが、それぞれをよく見ていくと、以前とは大きく異なる様々な脅威主体が存在していることが分かる。

ASERT アーバー・セキュリティ・エンジニアリング&レスポンス・チーム ブログの他の記事

おすすめ記事

リスク対策.com編集長が斬る!今週のニュース解説

毎週火曜日(平日のみ)朝9時~、リスク対策.com編集長 中澤幸介と兵庫県立大学教授 木村玲欧氏(心理学・危機管理学)が今週注目のニュースを短く、わかりやすく解説します。

2025/04/01

全社員が「リスクオーナー」リーダーに実践教育

エイブルホールディングス(東京都港区、平田竜史代表取締役社長)は、組織的なリスクマネジメント文化を育むために、土台となる組織風土の構築を進める。全役職員をリスクオーナーに位置づけてリスクマネジメントの自覚を高め、多彩な研修で役職に合致したレベルアップを目指す。

2025/03/18

ソリューションを提示しても経営には響かない

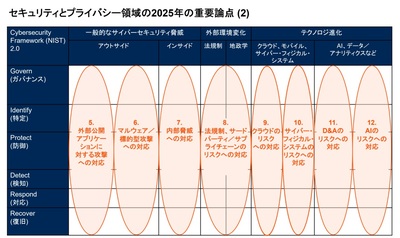

企業を取り巻くデジタルリスクはますます多様化。サイバー攻撃や内部からの情報漏えいのような従来型リスクが進展の様相を見せる一方で、生成 AI のような最新テクノロジーの登場や、国際政治の再編による世界的なパワーバランスの変動への対応が求められている。2025 年のデジタルリスク管理における重要ポイントはどこか。ガートナージャパンでセキュリティーとプライバシー領域の調査、分析を担当する礒田優一氏に聞いた。

2025/03/17

なぜ下請法の勧告が急増しているのか?公取委が注視する金型の無料保管と下請代金の減額

2024年度は下請法の勧告件数が17件と、直近10年で最多を昨年に続き更新している。急増しているのが金型の保管に関する勧告だ。大手ポンプメーカーの荏原製作所、自動車メーカーのトヨタや日産の子会社などへの勧告が相次いだ。また、家電量販店のビックカメラは支払代金の不当な減額で、出版ではKADOKAWAが買いたたきで勧告を受けた。なぜ、下請法による勧告が増えているのか。独占禁止法と下請法に詳しい日比谷総合法律事務所の多田敏明弁護士に聞いた。

2025/03/14

※スパム投稿防止のためコメントは編集部の承認制となっておりますが、いただいたコメントは原則、すべて掲載いたします。

※個人情報は入力しないようご注意ください。

» パスワードをお忘れの方