2024/11/08

事例から学ぶ

セキュリティーとBCPを磨け 立ち向かうサイバー攻撃(1)

エネルギープラント建設の日揮グループは、サイバーセキュリティーを組織文化として根付かせようと取り組んでいる。持ち株会社の日揮ホールディングス(神奈川県横浜市、佐藤雅之CEO)がITの運用ルールやセキュリティー活動を統括し、グループ全体にガバナンスを効かせる体制。守るべき情報と共有すべき情報が重なる建設業の特性を念頭に置き、人の意識に焦点をあてた対策を推し進める。

日揮ホールディングス

神奈川県

❶グループ全体にガバナンスを効かせる

・IT部門の活動から全社的な活動へ、セキュリティーの推進体制を根本から変革。HDのトップが指揮するグループ横断組織により、取り組みにガバナンスを効かせる。

❷自分たちは何者で何を守るべきかを知る

・プラント建設にかかる膨大な図書は、守るべき情報資産であると同時に共有すべき情報資産。カギをかけられないがゆえの「ゆるさ」があることを直視して対策を実施する。

❸セキュリティーを組織文化にする

・セキュリティーも労働安全と同様、リスクゼロにはできない。危険な環境にあることを自覚し、教育や訓練を繰り返し継続実施することで、一人一人の「自分事」にする。

サイバーセキュリティー強化の背景

日揮グループは2023年、グループ情報セキュリティー委員会を設置した。グループ各社の管理部門長らがメンバーとなり、ホールディングス(HD)の代表が委員長を務める。サイバー攻撃や情報漏えいなどの事案にガバナンスを効かせて対策を徹底していこうという経営の意思のあらわれだ。

「それ以前もセキュリティーの意識はあった。ただ、推進体制はある意味脆弱で、あくまでIT部門が活動の一つとして取り組んでいた。これを根本から変え、グループ横断の推進組織を創設。かつ、HDのトップを委員長に据えたことで、セキュリティーの重みが格段に高まった」

委員会の事務局を務める日揮HDデジタル戦略・IT統括ユニット部長の井上胤康氏はそう話す。

自社のビジネス領域にサイバー攻撃の脅威が押し寄せてきたことが背景にある。中東のエネルギー関連企業をはじめ、主要取引先で2010年頃からマルウェア感染が頻発。同社も社員が詐欺メールによりID・パスワードを詐取され、そこからフィッシングメールがばらまかれたことで取引先からメールの送受信を完全遮断される憂き目に遭った。

同グループは、石油や液化天然ガスなどのエネルギープラントやそれらを原料とする化学プラントの建設が主軸だ。グローバルで事業展開し、規模数百億~数千億、期間数年~十数年といった巨大プロジェクトを手がけることも少なくない。サイバー攻撃が常態化する昨今、セキュリティーはプロジェクト参画の絶対条件だ。

自分が何者かを知らないと守れない

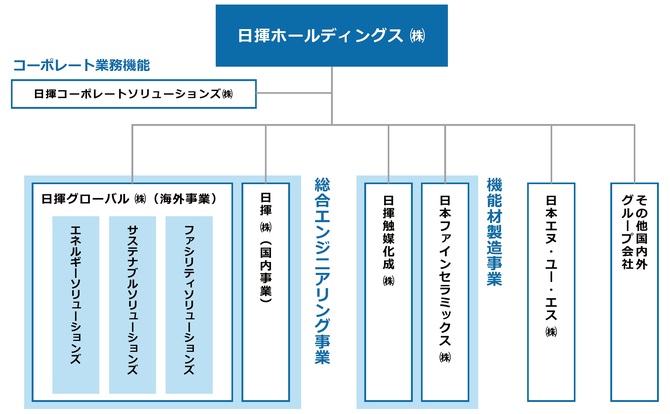

インターネット空間に安全な場所はないという考えのもと、グループ全体のセキュリティー対策を推し進める。デジタル戦略・IT統括ユニットがIT の運用ルールやセキュリティー活動の計画を練り、全社のバックオフィス業務を担う日揮コーポレートソリューションズが実働部隊となって動く体制だ。

●日揮グループ組織図

技術的には、多要素認証による本人確認、社外からの不審なインターネット接続を監視するクラウドプロキシ、悪意あるプログラムを識別し不法侵入を警告する振る舞い検知など、定石とされる対策をひととおり実施。井上氏は「効果はもちろんある」としたうえで「ただ、技術的対策は犯罪者とのいたちごっこ。際限がないのも事実」と話す。

際限なきループに陥らないためには、業務内容や人員構成など自社の特性に合致した対策を見極めることが必要だ。その見極めがないと、ハード対策の導入自体が目的化し、早晩、セキュリティーに穴が開く。「正面玄関にカギをかけても裏口が開いていたら意味がない。監視カメラをつけても監視要員がいなければ効果はない」

このことを突き詰めれば、自分たちとは何者か、自分たちが守るべきものは何か、そのときの脅威は何かに行き着くと井上氏はいう。

- keyword

- サイバーセキュリティ

- 情報セキュリティ

- セキュリティ教育

- 日揮ホールディングス

事例から学ぶの他の記事

おすすめ記事

-

自社の危機管理の進捗管理表を公開

食品スーパーの西友では、危機管理の進捗を独自に制作したテンプレートで管理している。人事総務本部 リスク・コンプライアンス部リスクマネジメントダイレクターの村上邦彦氏らが中心となってつくったもので、現状の危機管理上の課題に対して、いつまでに誰が何をするのか、どこまで進んだのかが一目で確認できる。

2025/04/24

-

-

常識をくつがえす山火事世界各地で増える森林火災

2025年、日本各地で発生した大規模な山火事は、これまでの常識をくつがえした。山火事に詳しい日本大学の串田圭司教授は「かつてないほどの面積が燃え、被害が拡大した」と語る。なぜ、山火事は広がったのだろうか。

2025/04/23

-

リスク対策.com編集長が斬る!今週のニュース解説

毎週火曜日(平日のみ)朝9時~、リスク対策.com編集長 中澤幸介と兵庫県立大学教授 木村玲欧氏(心理学・危機管理学)が今週注目のニュースを短く、わかりやすく解説します。

2025/04/22

-

帰宅困難者へ寄り添い安心を提供する

BCPを「非常時だけの取り組み」ととらえると、対策もコストも必要最小限になりがち。しかし「企業価値向上の取り組み」ととらえると、可能性は大きく広がります。西武鉄道は2025年度、災害直後に帰宅困難者・滞留者に駅のスペースを開放。立ち寄りサービスや一時待機場所を提供する「駅まちレジリエンス」プロジェクトを本格化します。

2025/04/21

-

-

大阪・関西万博 多難なスタート会場外のリスクにも注視

4月13日、大阪・関西万博が開幕した。約14万1000人が訪れた初日は、通信障害により入場チケットであるQRコード表示に手間取り、入場のために長蛇の列が続いた。インドなど5カ国のパビリオンは工事の遅れで未完成のまま。雨にも見舞われる、多難なスタートとなった。東京オリンピックに続くこの大規模イベントは、開催期間が半年間にもおよぶ。大阪・関西万博のリスクについて、テロ対策や危機管理が専門の板橋功氏に聞いた。

2025/04/15

-

BCMSで社会的供給責任を果たせる体制づくり能登半島地震を機に見直し図り新規訓練を導入

日本精工(東京都品川区、市井明俊代表執行役社長・CEO)は、2024年元日に発生した能登半島地震で、直接的な被害を受けたわけではない。しかし、増加した製品ニーズに応え、社会的供給責任を果たした。また、被害がなくとも明らかになった課題を直視し、対策を進めている。

2025/04/15

-

-

生コン・アスファルト工場の早期再稼働を支援

能登半島地震では、初動や支援における道路の重要性が再認識されました。寸断箇所の啓開にあたる建設業者の尽力はもちろんですが、その後の応急復旧には補修資材が欠かせません。大手プラントメーカーの日工は2025年度、取引先の生コン・アスファルト工場が資材供給を継続するための支援強化に乗り出します。

2025/04/14

![2022年下半期リスクマネジメント・BCP事例集[永久保存版]](https://risk.ismcdn.jp/mwimgs/8/2/160wm/img_8265ba4dd7d348cb1445778f13da5c6a149038.png)

※スパム投稿防止のためコメントは編集部の承認制となっておりますが、いただいたコメントは原則、すべて掲載いたします。

※個人情報は入力しないようご注意ください。

» パスワードをお忘れの方