2022/03/03

非IT部門も知っておきたいサイバー攻撃の最新動向と企業の経営リスク

既に多くの管理が自動化されている

このように重要インフラのサイバーセキュリティ強化に取り組んでいるバイデン政権であるが、サービスの大部分が政府ではなく民間企業によって供給されていることから課題もある。

米国では水道関連の事業者が大小さまざまでおよそ50,000社あり、およそ15万のシステムが稼働することによって3億人へのサービスを提供しているとされている。これらのシステムでは水の処理・保管・流通などの管理が自動化されており、サイバー攻撃を受けた際の影響への懸念も大きい。具体的には前述のサイバー攻撃のように、水処理のシステムへのサイバー攻撃によって、安全ではない水が供給されたりすることが懸念されている。

これらのことからも水道事業者におけるサイバーリスクは安全保障上のリスクであり、政府は企業に対して攻撃の情報を共有し、防御を強化することに協力するよう求めている。ただし、水道事業者はCISA(サイバーセキュリティ・インフラセキュリティ庁)の監督下にあるものの、エネルギー・金融・電気通信などとはことなって小規模の事業者も存在している。そして、小規模の事業者には当てはまらないこともある。

ただし、既に展開されている電力事業者や天然ガスパイプライン事業者に向けた計画同様に、このイニシアチブへの参加は任意とされているが、150以上の電力会社が参加して既に追加のサイバーセキュリティに取り組んだか、取り組んでいる過程にある。

水道事業者に向けたイニシアチブでは、人口の多い地域のシステムほど影響を受ける人が多いため、そのような地域のシステムから始めるとしている。

水に流そう…とはならない

それでは最後に、この「行動計画」の内容に触れてみたい。

この取り組みの主な目的は2つ。

・インシデントの早期発見をできるようにすること

・脅威情報の政府との共有を促進すること

これらを実現するために、サイバーセキュリティを適応させていくことだ。

また、水道事業者に向けた取り組み固有の内容としては、既に監視技術を導入している水道事業者を関与させていくことが含まれている。

天然ガスパイプライン事業者に向けた取り組みではTSA(運輸保安局)によって発行されたサイバーセキュリティ指令の対象となっているが、水道事業者に向けた取り組みは基本的なサイバーセキュリティ要件を満たすといったところに限定している。

天然ガスパイプライン事業者に向けたサイバーセキュリティ指令は、当局の自主的なガイドラインに照らしてその慣行を分析することを要求する指令と*5、機密性の高い情報であるため*6非公表とされている指令との2つで構成されている。

しかし、この指令を発行するにあたって事前に議会へ共有されなかったため、その動機とプロセスについて国土安全保障省および政府問題委員会のメンバーであるロブ・ポートマン上院議員が調査を依頼し*7、TSAとCISAは利害関係者や専門家からの十分なフィードバックを考慮せず、要件には柔軟性が欠けているとも指摘している。

不特定多数が情報にアクセスできることによって、その取り組みが骨抜きになる可能性もあり、痛し痒しといったところだろう。

重要インフラ事業者に該当しないからといって、インシデントの早期発見ができなくても良いというわけにはいかない。民間企業でも厳しい要件を求められる重要インフラ事業者の取り組みも、大いに参考としていかれると良いだろう。

インシデントに気付くのが遅かったことは、水に流そうとはならないのだから。

出典

*1 サイバーセキュリティを単なるコストセンターにはしない

*6 https://www.tsa.gov/for-industry/sensitive-security-information

本連載執筆担当:ウイリス・タワーズワトソン Cyber Security Advisor, Corporate Risk and Broking 足立 照嘉

非IT部門も知っておきたいサイバー攻撃の最新動向と企業の経営リスクの他の記事

おすすめ記事

-

大阪・関西万博 多難なスタート会場外のリスクにも注視

4月13日、大阪・関西万博が開幕した。約14万1000人が訪れた初日は、通信障害により入場チケットであるQRコード表示に手間取り、入場のために長蛇の列が続いた。インドなど5カ国のパビリオンは工事の遅れで未完成のまま。雨にも見舞われる、多難なスタートとなった。東京オリンピックに続くこの大規模イベントは、開催期間が半年間にもおよぶ。大阪・関西万博のリスクについて、テロ対策や危機管理が専門の板橋功氏に聞いた。

2025/04/15

-

リスク対策.com編集長が斬る!今週のニュース解説

毎週火曜日(平日のみ)朝9時~、リスク対策.com編集長 中澤幸介と兵庫県立大学教授 木村玲欧氏(心理学・危機管理学)が今週注目のニュースを短く、わかりやすく解説します。

2025/04/15

-

BCMSで社会的供給責任を果たせる体制づくり能登半島地震を機に見直し図り新規訓練を導入

日本精工(東京都品川区、市井明俊代表執行役社長・CEO)は、2024年元日に発生した能登半島地震で、直接的な被害を受けたわけではない。しかし、増加した製品ニーズに応え、社会的供給責任を果たした。また、被害がなくとも明らかになった課題を直視し、対策を進めている。

2025/04/15

-

-

生コン・アスファルト工場の早期再稼働を支援

能登半島地震では、初動や支援における道路の重要性が再認識されました。寸断箇所の啓開にあたる建設業者の尽力はもちろんですが、その後の応急復旧には補修資材が欠かせません。大手プラントメーカーの日工は2025年度、取引先の生コン・アスファルト工場が資材供給を継続するための支援強化に乗り出します。

2025/04/14

-

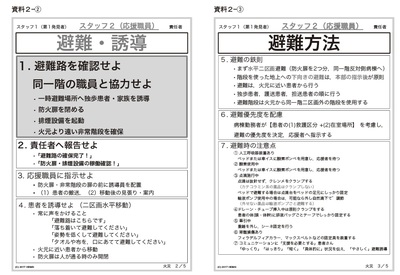

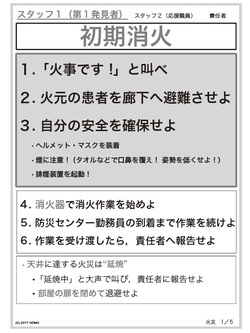

新任担当者でもすぐに対応できる「アクション・カード」の作り方

4月は人事異動が多く、新たにBCPや防災を担当する人が増える時期である。いざというときの初動を、新任担当者であっても、少しでも早く、そして正確に進められるようにするために、有効なツールとして注目されているのが「アクション・カード」だ。アクション・カードは、災害や緊急事態が発生した際に「誰が・何を・どの順番で行うか」を一覧化した小さなカード形式のツールで、近年では医療機関や行政、企業など幅広い組織で採用されている。

2025/04/12

-

-

-

防災教育を劇的に変える5つのポイント教え方には法則がある!

緊急時に的確な判断と行動を可能にするため、不可欠なのが教育と研修だ。リスクマネジメントやBCMに関連する基本的な知識やスキル習得のために、一般的な授業形式からグループ討議、シミュレーション訓練など多種多様な方法が導入されている。しかし、本当に効果的な「学び」はどのように組み立てるべきなのか。教育工学を専門とする東北学院大学教授の稲垣忠氏に聞いた。

2025/04/10

-

![2022年下半期リスクマネジメント・BCP事例集[永久保存版]](https://risk.ismcdn.jp/mwimgs/8/2/160wm/img_8265ba4dd7d348cb1445778f13da5c6a149038.png)

※スパム投稿防止のためコメントは編集部の承認制となっておりますが、いただいたコメントは原則、すべて掲載いたします。

※個人情報は入力しないようご注意ください。

» パスワードをお忘れの方