2017/05/11

ランサムウェアと最新セキュリティ情報

サイバー攻撃の最新動向

ある犯罪グループは(D)DoSを用いた脅迫も行っています。実際には「(D)DoSを15分ぐらい行う」というメールを送付し、その後、攻撃をやめて欲しければビットコインを振り込むよう要求します。ただし、支払っても攻撃が止まるかはわかりません。攻撃インフラを持たず、実際には攻撃をしないにも関わらず便乗して金銭を要求するケースもあります。

日本の組織がターゲットになった攻撃には、2016年にアノニマスがイルカ漁反対という主張を掲げ、和歌山県太地町や各地の水族館などを攻撃し、多数のWebサイトが閲覧しづらい状況になりました。

アノニマスの攻撃を調査し、発表している私のWebサイトにも1年ほど前に(D)DoSが仕掛けられました。この年に日本の個人でアノニマスから(D)DoSを受けた個人のサイトでは私と首相の安倍晋三氏くらいでしょうか。リサーチャーとしては生の情報を分析できる、願ってもない体験でした。企業のWebサイトがダウンしてもログなどの情報は公開、提供されません。自分のところなら全てわかります。2日間にわたって8時から11時ぐらいの3時間にかけて大量のアクセスを受けました。

アノニマスがターゲットにしたサイトへの攻撃を分析するとサイトがダウンする時間はさまざまです。5分くらいから数時間、半日、1日など。考えてもらいたいのはバランスです。商品を販売しているサイトなら、5分のダウンでも金額的な損失が大きいかもしれません。攻撃を受けた際の損失と(D)DoS対策の金額と天秤にかけて考えることが重要です。私のサイトは何かを販売したりサービスを提供してはいないので、費用をかけて対策をするほどではないと判断しました。

しかし、バランスを考えるときにはもう一つ大切な要素があります。それはブランドです。100円の価値を100万円の金庫で守ることは一見ナンセンスにも見えます。しかし、100円の価値のものでも被害に遭うこと自体を損失と考えるなら、100万円の金庫を買うこともナンセンスではないでしょう。

次に2015年、2016年を代表する標的型攻撃の共通点を挙げながら、何を教訓とすべきなのか話したいと思います。2015年は日本年金機構、2016年はJTBのケースです。日本年金機構とJTBとに共通するのは、攻撃の始まりはメールだったことです。どちらも件名も本文もきれいな日本語で書かれていたようです。今日は「厚生年金基金制度の見直しについて(試案)に関する意見」という件名で来たメールを紹介します。調べると企業年金連絡協議会という組織の会員向け情報をもとに、少しだけ手を加えたメールでした。なかなか手が込んでいます。

JTBの原文は公開されていないのですがメディアの情報などをつなぎ合わせると、よくある挨拶文からはじまり、eチケットを送付するのでお客様の予定を確認したいのでファイル見てくださいと送ってきたようです。添付ファイルはZIPで圧縮され、展開するとフォルダのアイコンが設定される実行形式の「.exe」ファイルでした。ファイルを実行するとマルウェアが裏で感染活動を行い、「.exe」を実行した場所と同じところに同名のフォルダを作成し、自身を削除します。作成されたフォルダにはeチケットに関連するPDFが入っています。eチケットは行き先も飛行機の便名も実在のもので時間も全て一致していましたが、実在しない人名が記載された偽物のファイルでした。送付先のユーザが不振に思わないようにとても手の込んだ細工が施されていました。

「.exe」ファイル開く人が悪いと批判がありますが、前述した手の込みよう勘案すると、私は開くことも無理はないとも思います。そもそも「.exe」はWindowsの初期設定では表示される設定になっていません。「.exe」のファイルへの注意を促すなら、組織内のPCが拡張子を表示する設定になっているかをまず確認し、表示されていないなら表示するように設定を変えてください。「気をつけてください」と伝えるであれば、気づけるポイントを提供して欲しいのです。

メールは仕事をする上で不可欠であり、受け取らざるを得ません。セキュリティがどうこうという以前に業務に支障をきたす場合もありますし、メールを開くことが仕事の方々もいることを忘れないでください。

マルウェアの感染を100%防ぐことは不可能といっても過言ではありません。そう考えると戦いの舞台は入口ではなく、皆さんが日々利用しているネットワークの中になります。攻撃をいかに早く発見し、対処し、ダメージを抑えるかが鍵となります。

ランサムウェアと最新セキュリティ情報の他の記事

おすすめ記事

-

-

-

リスク対策.PROライト会員用ダウンロードページ

リスク対策.PROライト会員はこちらのページから最新号をダウンロードできます。

2025/05/05

-

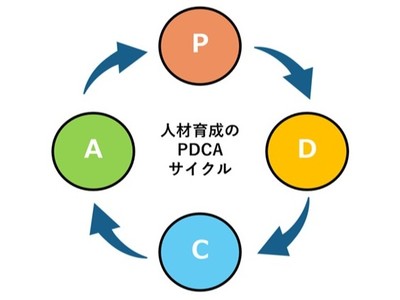

企業理念やビジョンと一致させ、意欲を高める人を成長させる教育「70:20:10の法則」

新入社員研修をはじめ、企業内で実施されている教育や研修は全社員向けや担当者向けなど多岐にわたる。企業内の人材育成の支援や階層別研修などを行う三菱UFJリサーチ&コンサルティングの有馬祥子氏が指摘するのは企業理念やビジョンと一致させる重要性だ。マネジメント能力の獲得や具体的なスキル習得、新たな社会ニーズ変化への適応がメインの社内教育で、その必要性はなかなかイメージできない。なぜ、教育や研修において企業理念やビジョンが重要なのか、有馬氏に聞いた。

2025/05/02

-

-

備蓄燃料のシェアリングサービスを本格化

飲料水や食料は備蓄が進み、災害時に比較的早く支援の手が入るようになりました。しかし電気はどうでしょうか。特に中堅・中小企業はコストや場所の制約から、非常用電源・燃料の備蓄が難しい状況にあります。防災・BCPトータル支援のレジリエンスラボは2025年度、非常用発電機の燃料を企業間で補い合う備蓄シェアリングサービスを本格化します。

2025/04/27

-

自社の危機管理の進捗管理表を公開

食品スーパーの西友では、危機管理の進捗を独自に制作したテンプレートで管理している。人事総務本部 リスク・コンプライアンス部リスクマネジメントダイレクターの村上邦彦氏らが中心となってつくったもので、現状の危機管理上の課題に対して、いつまでに誰が何をするのか、どこまで進んだのかが一目で確認できる。

2025/04/24

-

-

常識をくつがえす山火事世界各地で増える森林火災

2025年、日本各地で発生した大規模な山火事は、これまでの常識をくつがえした。山火事に詳しい日本大学の串田圭司教授は「かつてないほどの面積が燃え、被害が拡大した」と語る。なぜ、山火事は広がったのだろうか。

2025/04/23

-

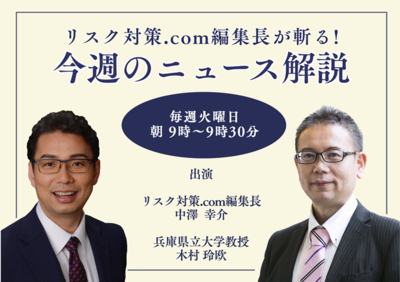

リスク対策.com編集長が斬る!今週のニュース解説

毎週火曜日(平日のみ)朝9時~、リスク対策.com編集長 中澤幸介と兵庫県立大学教授 木村玲欧氏(心理学・危機管理学)が今週注目のニュースを短く、わかりやすく解説します。

2025/04/22

![2022年下半期リスクマネジメント・BCP事例集[永久保存版]](https://risk.ismcdn.jp/mwimgs/8/2/160wm/img_8265ba4dd7d348cb1445778f13da5c6a149038.png)

※スパム投稿防止のためコメントは編集部の承認制となっておりますが、いただいたコメントは原則、すべて掲載いたします。

※個人情報は入力しないようご注意ください。

» パスワードをお忘れの方