ランサムウェア感染 インシデントの特徴と復旧作業

Windows本来の機能の悪用も

小倉 秀敏

2014年、日本IBMにてEmergency Response Service(現:IBM X-Force IRS)を立ち上げ、APT、複数の大規模ランサムウェア感染、内部不正など多くのインシデント対応をサポートし、侵入経路、被害範囲などを明らかにする。2022年からIR専門会社インターネット・セキュア・サービス株式会社においてサービスの販売とデリバリーの責任者を担当

2024/01/05

サイバーセキュリティ侵害の傾向と対策 セキュリティインシデントの専門家が解説

小倉 秀敏

2014年、日本IBMにてEmergency Response Service(現:IBM X-Force IRS)を立ち上げ、APT、複数の大規模ランサムウェア感染、内部不正など多くのインシデント対応をサポートし、侵入経路、被害範囲などを明らかにする。2022年からIR専門会社インターネット・セキュア・サービス株式会社においてサービスの販売とデリバリーの責任者を担当

今回は調査からわかった本インシデントの特徴と復旧作業の内容を解説します。

調査を進めていくと、今回のインシデントにはいくつか特徴的なことがありました。

この攻撃の過程で、攻撃者は被害企業のWindowsドメイン等の環境情報を入手し、その環境内で最適に動作する、いわゆる「カスタムマルウェア」を構成していたことが判明しました。

1年以内のインシデント情報をまとめ、いくつかのインシデントに対して追加調査を実施すると、約8カ月前のマルウェア感染インシデントが関係していることが分かりました。8カ月ほど前、ある攻撃ツールがアンチウィルスによりマルウェアとして発見・隔離され、SOCが対応していました。その時のSOCは、隔離された検体の確認とその地域の全サーバーのウィルススキャンを実施し、他に同様の検体が存在しないことを確認してクローズしていました。しかし結果としてこの対応は不十分でした。検知・隔離したものはウィルスではなく攻撃ツールであり、保存した実行者が存在します。そしてその実行者は不正アクセスを行っているはずです。保管されていた当時のVPNログを筆者チームで確認したところ、攻撃ツールが保存された時間と極めて関連性が強いVPN経由のアクセスを確認しました。この時使用されたアカウントが、この事例の不正アクセスに悪用されたアカウントと同一だったのです。

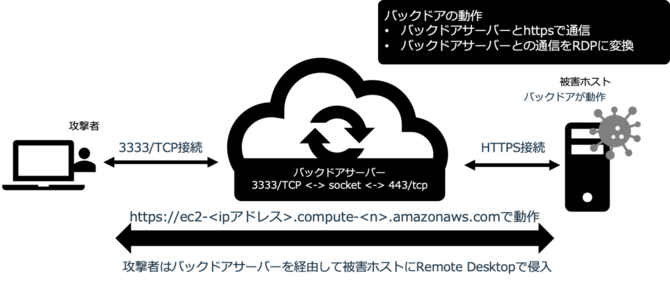

ヒアリング当初の「CSIRTの気になる点」に従いサーバーを調査したところ、シンプルですが通信からは判断が難しいバックドアが発見されました。このバックドアは、あらゆる通信をHTTPSでカプセル化する機能しか有していません。「QuasarRAT」や「PoweShell Empire」などの有名な多機能バックドアとは全く異なります。今回の事例ではRDP(Remote Desktop Protocol)をHTTPSにカプセル化し、「RDP over HTTPS通信」を作るためだけに存在していました。FirewallログからはAWS(Amazon Web Services:アマゾンのクラウドサービス)上のホストへのアウトバウンドのHTTPS通信としてしか見えず、極めて発見が困難なバックドアだと言えます。CSIRTはこのアウトバウンドのHTTPS通信を気にしていたのです。AWSへの通信は通常の業務サーバーでも生じているため、確信を持つまでには至っていませんでした。攻撃者がAWS上のバックドアサーバーに接続すると、バックドアサーバーは攻撃者の通信とバックドアの通信をリレーし、攻撃者がRDPでホストに接続できるようにします。

サイバーセキュリティ侵害の傾向と対策 セキュリティインシデントの専門家が解説 の他の記事

おすすめ記事

医療機能の維持を可能にした徹底的なハード対策非常時の代替ライフラインはチェック表で管理

元日の能登半島地震で激震に襲われた恵寿総合病院では、地震後も業務を止めることなく、充実した医療を提供し続けた。10年をかけて整備してきた、徹底的なハードとソフト対策のおかげだった。

2024/05/20

目まぐるしい状況変化 懸命に向き合った3カ月

市立輪島病院は能登半島地震で被災しながらも、懸命の処置により、運び込まれる負傷者や感染症に苦しむ患者の命をつなぎました。超急性期・急性期を乗り切ると医療需要は急減し、代わって介護機能の維持が深刻な課題に浮上。発災から介護医療院開設までの約4カ月、病院で何が起きたのかを同院事務部長の河﨑国幸氏に聞きました。

2024/05/20

リスク対策.com編集長が斬る!【2024年5月14日配信アーカイブ】

【5月14日配信で取り上げた話題】今週の注目ニュースざっとタイトル振り返り/特集:行動指針の意義

2024/05/14

情報セキュリティーは個人のリスク目線では通用しない

学生時代からパソコンを使いこなしてきた人が新入社員に多くいる昨今ですが、当然、個人と会社ではセキュリティーの重心が違います。また、人事異動で新たに着任した社員も、業務が変われば情報資産との関わり方が変わり、以前と同じ意識でのぞめばよいとは限りません。新年度にあたり、情報セキュリティーのルールは特に徹底したいところです。

2024/05/10

サイバーインシデント対応の基本知識と準備

本勉強会では、一般的な情報セキュリティインシデントとサイバーインシデントの違いや、その初動対応について事前に準備すべきことと合わせて、自社で手軽に訓練・演習を実施するためのポイントを解説します。2024年5月8日開催。

2024/05/09

炎上の原因はSNS上の振る舞いのみにあらず

新年度から仲間に加わった新入社員は「デジタルネイティブ」と呼ばれ、友人とSNS で交流するのがあたり前の世代です。が、学生時代と違い、社会人になれば取り巻く環境が変わり、自身の立場も変わる。うかつな投稿が「炎上」につながるケースは少なくありません。新人研修のテーマにSNSリスクを組み込むなどして教育を徹底したいところです。

2024/05/08

※スパム投稿防止のためコメントは編集部の承認制となっておりますが、いただいたコメントは原則、すべて掲載いたします。

※個人情報は入力しないようご注意ください。

» パスワードをお忘れの方